[文章推荐] Detecting and preventing privilege escalation attacks leveraging Kerberos relaying (KrbRelayUp)

文章看点:windows defender团队对KrbRelayUp提权利用工具的原理介绍。文章中最重要的是,defender对KrbRelayUp工具的检测及拦截方法。

推送亮点:KrbRelayUp工具是是kerberos中继的一键化利用工具,目前主要是被用来在域中的主机提权。它的使用条件是ldap无签名,用户拥有创建机器账户的权限(和adcs提权、Nopac一样)。此文章大概介绍了KrbRelayUp工具的具体利用流程及denfender的防御方法。配合工具源码可以更好地理解相关细节。

[文章推荐] LDAP relays for initial foothold in dire situations

文章看点:前段时间出现的ADCS和Nopac漏洞都需要用到机器账户,而许多公司的修复策略都是将ms-DS-MachineAccountQuota设置为0来防止普通用户创建机器用户,此文章提供了一种思路能绕过对用户创建机器用户的限制。

推送亮点:此文章讲述了几种LDAP中继攻击的利用方法和利用实例。其中方法二,通过ldap中继exchange的msExchStorageGroup组织权限,来实现利用msExchStorageGroup组织的权限来添加机器用户。

原文链接:https://offsec.almond.consulting/ldap-relays-for-initial-foothold-in-dire-situations.html

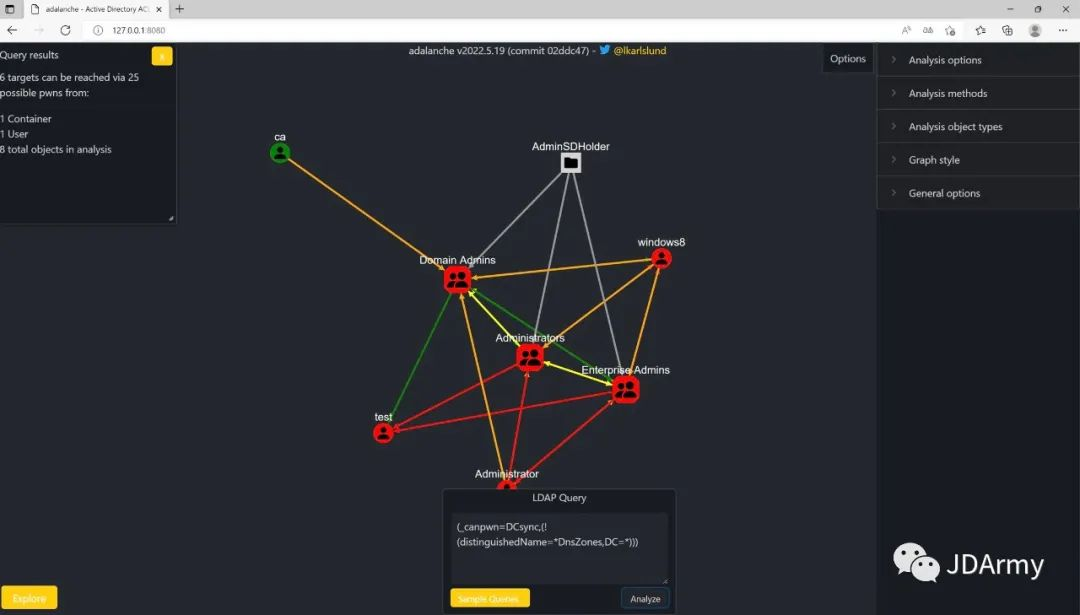

[安全工具] adalanche

功能描述:ad域中的ACL可视化及利用,和BloodHound功能类似,能方便域渗透人员快速发现域中的弱点。

推送亮点:相比于BloodHound工具,此工具通过go实现,部署方便。并且通过web的形式进行展示,使用也比较简单。是BloodHound不错的替换程序。

工具链接:https://github.com/lkarlslund/adalanche